Kombination von Zutrittskontrolle und anderen Sicherheitssystemen

Integrierte Sicherheits- und Gebäudeleittechnik

Die Zutrittsdaten spielen eine entscheidende Rolle in der Sicherheits- und Gebäudeleittechnik. Neben der Anbindung von Einbruch- und Brandmeldeanlagen ermöglicht die Zutrittssteuerung auch die Integration von Schnittstellen zur Fluchtwegsteuerung und zum Fluchtleitsystem sowie zu einem übergeordneten Gefahrenmanagementsystem. Um das Sicherheitskonzept abzurunden, kann eine Verbindung zu einem Videosicherheitssystem und einer zentralen Alarmbearbeitung hergestellt werden. Durch eine intelligente Gebäudeleittechnik können beispielsweise Ressourcen optimiert werden, indem die Raumtemperatur gesenkt und die Beleuchtung ausgeschaltet wird, wenn sich niemand mehr in einer Zone befindet.

Flucht- und Rettungswegsteuerung

Bei der Planung eines Zutrittssystems ist es von entscheidender Bedeutung, dass die Gesamtanlage auch unter extremen Bedingungen wie Feuer oder besonderen Gefahren (z. B. giftige Dämpfe, Rauch usw.) zuverlässig funktioniert. Die Zutrittskontroll- und Alarmeinrichtungen dürfen in kritischen Situationen nicht hinderlich sein und müssen das Menschenleben schützen. Hierbei spielen mechanische Vorrichtungen wie Fluchttüren und deutlich gekennzeichnete Flucht- und Rettungswege eine wichtige Rolle, um die Sicherheit zu gewährleisten.

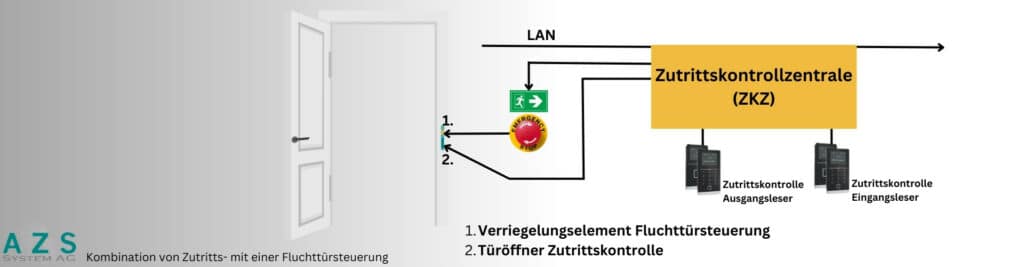

Es ist von großer Bedeutung, dass Flucht- und Notausgangstüren leicht und schnell mit einem Handgriff ohne zusätzliche Hilfsmittel geöffnet werden können, um Panik zu vermeiden. Im Notfall müssen Menschen das Gebäude sicher verlassen können. Gleichzeitig sollen diese Türen das Gebäude vor unbefugtem Zutritt und kriminellen Absichten schützen. Die nachfolgende Grafik zeigt beispielhaft die Anbindung einer Fluchttürsteuerung an ein Zutrittssystem.

Im Falle einer Gefahren- oder Paniksituation ist es von entscheidender Bedeutung, dass gefährdete Räumlichkeiten schnell und unverzüglich in Richtung der Fluchtwege nach außen oder in andere sichere Bereiche verlassen werden können. Dabei müssen die geltenden örtlichen Richtlinien strikt eingehalten werden. Rettungswege müssen besonders gekennzeichnet und so gestaltet sein (z. B. hinsichtlich Abmessungen und Hindernisfreiheit), dass Personen, die sich zu einem bestimmten Zeitpunkt in einem Gebäude oder Areal aufhalten, dieses so schnell wie möglich verlassen können. Gleichzeitig ermöglicht diese klare Wegführung auch der Feuerwehr, Lösch- und Rettungsmaßnahmen von außen durchzuführen und Leben zu retten. In Notfallsituationen ist ein schnelles und gezieltes Handeln von größter Bedeutung, um die Sicherheit und das Wohlbefinden der Menschen zu gewährleisten.

Vereinheitlichte Schnittstellen für nahtlosen Datenaustausch

Die Verwendung standardisierter Schnittstellen ermöglicht einen reibungslosen Datenaustausch zwischen verschiedenen Programmen und Subsystemen. In der Gebäudeautomation spielen OPC, BACNet, LON und EIB eine wichtige Rolle, während in der Automatisierungstechnik in Fertigungsprozessen COM/DCOM, .NET und Profibus eingesetzt werden.

Ursprünglich wurde der Begriff „OLE for Process Control“ (OPC) für standardisierte Software-Schnittstellen verwendet, um den Datenaustausch zwischen Anwendungen verschiedener Hersteller in der Automatisierungstechnik zu ermöglichen. Mit der fortschreitenden Weiterentwicklung dieser Schnittstellen und dem Rückgang der Bedeutung des OLE-Objektsystems wird heute jedoch nur noch die Bezeichnung OPC ohne Abkürzung verwendet.

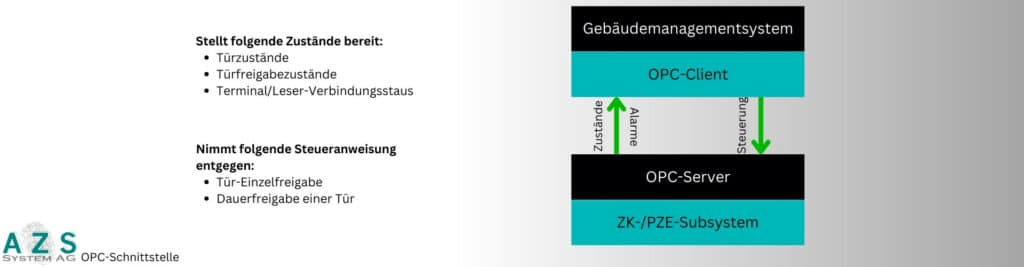

Durch die Verwendung der OPC-Schnittstelle kann das Zutrittssystem nahtlos mit einem übergeordneten Leitstand, einem Gebäudemanagement- oder einem Gefahrenmeldesystem verbunden werden (siehe Abbildung). Diese Anbindung ermöglicht die Bereitstellung von Zustandsdaten von Türen und den Verbindungsstatus von Zutrittssteuerungsanlagen und Zutrittslesern. Darüber hinaus werden Freigabezustände von Türen überwacht und können von gängigen Systemen auch steuernd beeinflusst werden. Dies ermöglicht das Öffnen einzelner Türen per Mausklick aus dem übergeordneten System (remote control). Die Türöffnung kann entweder für die in der Zutrittssteuerung festgelegte Türöffnungszeit oder als dauerhafte Türöffnung erfolgen. Durch die Nutzung standardisierter Schnittstellen wird eine nahtlose Integration und Steuerung verschiedener Systeme ermöglicht.

Der OPC-Server fungiert als Vermittler und stellt wichtige Zustandsinformationen für das übergeordnete System zur Verfügung. Dabei werden verschiedene Zustände wie beispielsweise „Tür ist geöffnet/geschlossen“, „Türöffnungszeit von 08:00 bis 18:00 Uhr“ oder „Zutrittsleser Nr. 123 ist offline“ bereitgestellt. Zudem werden Alarmmeldungen übermittelt, wenn die Tür zu lange geöffnet war oder unberechtigt geöffnet wurde. Dies ermöglicht dem übergeordneten System, stets über den aktuellen Zustand der Türen und Zutrittsleser informiert zu sein.

Gleichzeitig kann das Zutrittssteuerungssystem Anweisungen vom übergeordneten System entgegennehmen, um beispielsweise eine Einzelfreigabe oder eine Dauerfreigabe für eine bestimmte Tür zu erteilen. Durch die effiziente Kommunikation zwischen dem OPC-Server und dem übergeordneten System wird eine nahtlose Steuerung und Überwachung der Zutrittssteuerungsanlage ermöglicht. Dies trägt zu einem effektiven Sicherheitsmanagement bei und gewährleistet eine schnelle Reaktion auf potenzielle Sicherheitsbedrohungen.

Der Sicherheitsleitstand - Zentralisierte Überwachung und Steuerung

Eine bedeutende Erweiterung der Zutrittssteuerung ergibt sich durch den Einsatz eines Sicherheitsleitstands, der den Status der integrierten Sicherheitssysteme, der Zutritts-Peripherie und der Zutrittsstellen aufzeigt. Dabei kommt eine übergeordnete Software zum Einsatz, die verschiedene Gewerke steuert und über eine einheitliche Oberfläche bedient wird. Durch aktive Symbole, welche die Zustände anzeigen, werden Unregelmäßigkeiten oder verdächtige Vorkommnisse schnell erkannt. Zum Beispiel werden Sabotage- und Aufbruchalarme oder Türzustände wie „zu lange offen“ sofort erkannt, im Sicherheitsleitstand angezeigt und bei Bedarf per Alarm, Sprachanweisung oder SMS-Hinweis an die Wachzentrale weitergeleitet.

Zusätzlich ermöglicht das Pförtner-Monitoring die Visualisierung aller eintretenden Mitarbeiter und Besucher. Durch die Online-Anzeige des Mitarbeiter- oder Besucher-Bildes wird eine Fremdbuchung ausgeschlossen, wodurch Ressourcen bei der Überwachung gespart und die Sicherheit erhöht wird.

Moderne Sicherheitssysteme bestehen oft aus einer Vielzahl unterschiedlicher Gerätetypen wie Zutrittskontrollzentralen, ZK-Terminals, Lesern und Übertragungseinrichtungen, die jeweils eigene Protokolle und Schnittstellen aufweisen. Mit Hilfe des Sicherheitsleitstands können alle Komponenten zu einem integrierten System zusammengeführt, bedient, gesteuert, überwacht und Ereignisse angezeigt werden. Darüber hinaus ermöglicht der Sicherheitsleitstand die nahtlose Einbindung weiterer Sub-Systeme wie Videokameras, Einbruch- und Brandmeldeanlagen sowie der Gebäudeleittechnik. In einem Areal oder Gebäude können unterschiedliche Sicherheitszonen definiert werden, wodurch Alarmmeldungen (z.B. unberechtigter Zutrittsversuch) durch einen hinterlegten Grundrissplan lokalisiert werden können. Dadurch können sofort gezielte Maßnahmen ergriffen werden. Die automatische Aktivierung von Kameras zur transparenten Darstellung der Situation vor Ort unterstützt das Sicherheitspersonal bei ihren Entscheidungen und Handlungen.

Entdecken Sie die Access 3010 - Die umfassende Zutrittskontrollsoftware der AZS System AG!

Die Access 3010 ist eine hochmoderne und vielseitige Zutrittskontrollsoftware, die speziell entwickelt wurde, um Ihre Sicherheitsanforderungen zu erfüllen. Mit einer Fülle von Funktionen und Vorteilen ist diese Software ein wahrer Alleskönner, der Ihnen eine effektive und integrierte Lösung bietet.

Egal, ob Sie ein kleines Unternehmen oder eine große Organisation sind, die Access 3010 ermöglicht Ihnen eine präzise Steuerung und Verwaltung des Zutritts zu Ihren Räumlichkeiten. Von der einfachen Verwaltung von Zugangsberechtigungen bis hin zur Überwachung und Protokollierung von Zutrittsaktivitäten – all diese Vorteile sind nahtlos in der Software integriert.

Mit der Access 3010 haben Sie die volle Kontrolle über Ihr Sicherheitssystem. Sie können individuelle Zugangsberechtigungen für Mitarbeiter, Besucher und Lieferanten vergeben und zeitliche Einschränkungen festlegen, um den Zutritt zu bestimmten Bereichen zu regeln. Die Software ermöglicht Ihnen auch die Integration von verschiedenen Identifikationsmedien wie RFID-Karten, biometrischen Daten oder PIN-Codes, um maximale Flexibilität und Sicherheit zu gewährleisten.

Die Access 3010 ist eine der fähigsten Zutrittssteuerungslösungen am Markt und bietet zahlreiche Sonderfunktionen und Hardwareoptionen.

Darüber hinaus bietet die Access 3010 eine intuitive Benutzeroberfläche, die eine einfache Konfiguration und Verwaltung ermöglicht. Sie können verschiedene Berichte und Analysen generieren, um wertvolle Einblicke in Ihre Sicherheitsmaßnahmen zu erhalten und potenzielle Risiken zu erkennen. Die Software ist zudem skalierbar und kann problemlos an die wachsenden Anforderungen Ihres Unternehmens angepasst werden.

Mit der Access 3010 sind Sie immer einen Schritt voraus, wenn es um die Sicherheit Ihrer Räumlichkeiten geht. Vertrauen Sie auf die Erfahrung und Kompetenz der AZS System AG, einem führenden Anbieter von Sicherheitslösungen. Wir stehen Ihnen mit unserem umfangreichen Support-Team zur Seite und sorgen dafür, dass Ihre Zutrittskontrollsoftware reibungslos funktioniert.

Entdecken Sie die Access 3010 und erleben Sie die umfassende Integration von fortschrittlicher Technologie und intuitiver Bedienung. Kontaktieren Sie uns noch heute und lassen Sie sich von unseren Experten beraten, um die perfekte Lösung für Ihre individuellen Sicherheitsanforderungen zu finden.