Alles Wichtige auf einen Blick

Die neue NIS-2 Richtlinie

Die neue Netz- und Informationssicherheitsrichtlinie – NIS-2-Richtlinie – der EU erweitert die Cybersicherheitsanforderungen auf mehr Sektoren und Unternehmen. Sie verschärft die Sicherheitsmaßnahmen, führt striktere Meldepflichten für Cybervorfälle ein und stärkt die Aufsicht und Durchsetzung. Ziel ist es, die Resilienz und Reaktionsfähigkeit auf Cyberbedrohungen in der EU zu verbessern und die Sicherheit von Netz- und Informationssystemen in kritischen Sektoren wie Energie, Transport, Gesundheitswesen und öffentliche Verwaltung zu gewährleisten. Seit Frühling 2023 liegt ein Referentenentwurf vor, jedoch ist der Regierungsentwurf noch nicht verabschiedet. Ziel ist der Schutz kritischer Infrastrukturen. Am 17. Oktober 2024 wird die NIS-2 Richtlinie in nationales Recht gelegt. Daraus resultiert teilweise eine persönliche Haftung für die Umsetzung der Sicherheitsmaßnahmen in den jeweiligen Einrichtungen.

Inhalt

1. Was ändert sich in der bestehenden NIS-2 Richtlinie?

Die NIS-2-Richtlinie erweitert die Sicherheitsanforderungen und Meldepflichten für Betreiber kritischer Infrastrukturen (KRITIS) und digitale Dienste. Die neuen Einrichtungskategorien und der erweiterte Katalog der Mindestsicherheitsanforderungen werden in das BSI-Gesetz integriert. Die Meldepflicht wird auf ein dreistufiges System (Erstmeldung, Aktualisierung, Abschlussbericht) umgestellt, um den bürokratischen Aufwand zu minimieren. Das BSI erhält erweiterte Aufsichtsmaßnahmen, und ein zentraler CISO Bund wird etabliert, um die Maßnahmen zur Informationssicherheit zu koordinieren und die Ressorts zu unterstützen. Ziel ist eine harmonisierte und handhabbare Regelung der Informationssicherheitsanforderungen. Ein umfassendes KRITIS-Gesetz soll nicht nur die IT-Sicherheit, sondern auch die physische Sicherheit Kritischer Infrastrukturen regeln. Dies wird durch ein integrales Zutrittsmanagement erreicht.

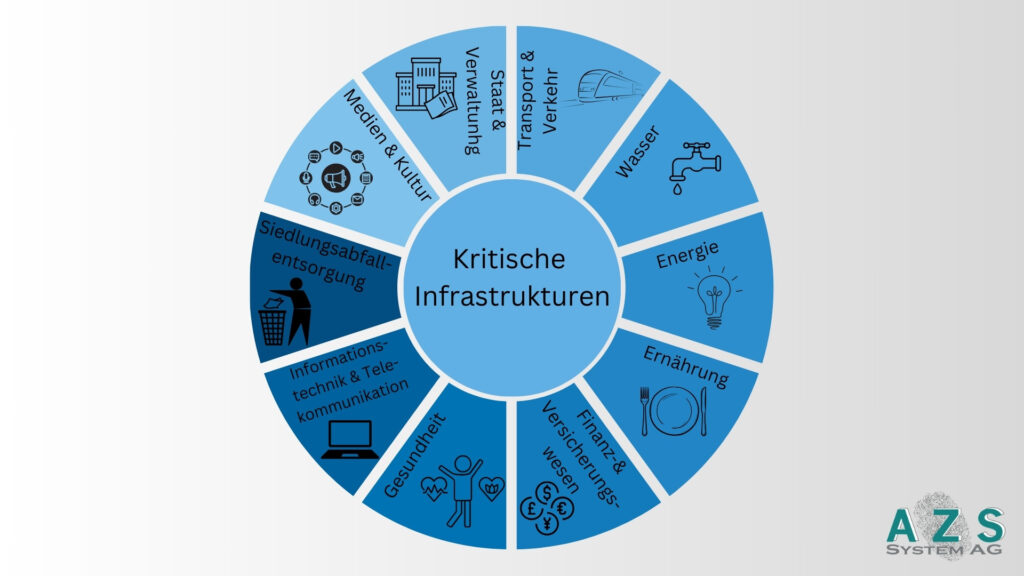

2. Welche Sektoren sind betroffen?

Energie:

- Mineralöl

- Fernwärme

- Gas

Ernährung:

- Ernährungswirtschaft

- Lebensmittelhandeln

Finanz- und Versicherungswesen:

- Banken

- Börsen

- Finanzdienstleister

- Versicherungen

Gesundheit:

- Medizinische Versorgung

- Arzneimittel und Impfstoffe

- Labore

Informationstechnik und Telekommunikation:

- Telekommunikation

- Informationstechnik

Medien und Kultur:

- Rundfunk (Fernsehen & Radio)

- Gedruckt & elektronische Presse

- Archive, Bibliotheken, Museen

- Kulturdenkmale & Kulturdenkmalorte

Wasser:

- Öffentliche Wasserversorgung

- Öffentliche Abwasserbeseitigung

Siedlungsabfallentsorgung

Staat und Verwaltung:

- Parlament (Legislative)

- Regierung und Verwaltung (Exekutive)

- Judikative und Justizeinrichtungen

- Notfall- und Rettungswesen (einschließlich Katastrophenschutz)

Transport und Verkehr:

- Luftfahrt

- Seeschifffahrt

- Binnenschifffahrt

- Schienenverkehr

- Straßenverkehr

- Logistik

3. Welche Auswirkungen hat der neue Gesetzesentwurf?

Durch die Ausweitung des bereits bestehenden Gesetzes gibt es einen erweiterten Anwendungsbereich, unter den mehr Sektoren und Unternehmen in Zukunft fallen werden. Um eine schnellere und präzisere Reaktion zu ermöglichen im Falle eines Sicherheitsfehler, tritt eine dreistufige Meldepflicht in Kraft. Sicherheitsvorfälle müssen in drei Stufen gemeldet werden, um den bürokratischen Aufwand zu minimieren. Die Sicherheitsmaßnahmen werden vom Bundesamt für Sicherheit in der Informationstechnik überwacht, sodass dieses eine erhöhte Aufsicht und mehr Befugnisse erhält, um die Sicherheitsmaßnamen durchzusetzen. Durch die neue NIS-2 Richtlinie entsteht eine Vereinheitlichung der nationalen und unionsrechtlichen Vorgaben.

4. Sicheres Zutrittsmanagement für kritische Infrastruktur (KRITIS)

Das neue KRITIS-Gesetz betont die Notwendigkeit eines integralen Zutrittsmanagements, das sowohl IT- als auch physische Sicherheitsaspekte abdeckt. Ein sicheres Zutrittsmanagementsystem gewährleistet:

– Zentralisierte Verwaltung: Alle Zutrittsrechte werden über eine zentrale Plattform verwaltet.

– Integration: Verknüpfung mit Zeiterfassung, Sicherheitsüberwachung und Gebäudemanagement.

– Automatisierung: Zutrittsrechte passen sich automatisch basierend auf Rollen und Berechtigungen an.

– Transparenz und Kontrolle: Alle Zutrittsaktivitäten werden detailliert protokolliert und überwacht.

– Erhöhte Sicherheit: Schutz vor unbefugtem Zutritt durch strenge Sicherheitsstandards.

Diese Maßnahmen tragen zur Einhaltung der neuen gesetzlichen Anforderungen und zur Verbesserung der Sicherheit kritischer Infrastrukturen bei.

5. Wie setzt die AZS System AG die neue Richtlinie um?

Die gewünschte physische Resilienz kann AZS Ihnen bieten. Wir bieten Ihnen ein integrales Zutrittsmanagement.

Zutrittsmanagement kann am besten durch die „4 W-Fragen“ charakterisiert werden: Es, legt fest welche Person („WER“) durch welche Tür („WO“) zu welcher Zeit („WANN“) unter welchen Bedingungen („WIE“) einen bestimmten Bereich betreten darf. Mit unserer Zutrittskontrolle Access3010 erhalten Sie eine Zutrittssteuerung, die sich flexibel an Ihre Bedürfnisse anpasst. Erstellen Sie individuelle Berechtigungsprofile für Einzelpersonen oder Gruppen, definieren Sie spezifische örtliche und zeitliche Kriterien auf Personenebene und passen Sie Zutrittsberechtigungen unmittelbar und individuell an. Kontrollieren Sie den räumlich-zeitlichen Zugang zu Gebäuden und Räumen mit nur einem Identifizierungsmedium.

Der zweite Begriff, „integral“, bedeutet in diesem Kontext einen ganzheitlichen und umfassenden Ansatz für das Zutrittsmanagement. Es genügt nicht, lediglich einen Zutrittsleser neben der Tür zu installieren und zu glauben, dass damit die sicherheitstechnische Sorgfaltspflicht eines KRITIS-Betriebs erfüllt ist. Vielmehr ist es erforderlich, die Tür beispielsweise mit einem Riegel-Fallenkontakt auf Öffnung, offenes Stehen oder Aufbruch zu überwachen und den Verriegelungsstatus sensorisch zu kontrollieren. Ein integraler Ansatz beinhaltet, dass im Falle eines gewaltsamen Tür-Aufbruchs eine Alarmmeldung an einen taktischen Leitstand weitergeleitet wird, um dem Werksschutz oder Wachpersonal ein klares Lagebild mit automatisch bereitgestellten Videobildern oder Streams zu vermitteln. Um die Sicherheit zu gewährleisten bieten wir verschiedene Arten von Türbeschlägen an: Elektronische Zylinder, elektronische Beschläge und biometrische Systeme.

Wir, die AZS System AG, sind bereits in verschiedenen kritischen Sektoren / Branchen (KRITIS) vertreten.

- Transport – Schifffahrt

- Staat und Verwaltung – Stadtverwaltung

- Energie – Mineralölraffinerie

- Wasser

- Finanz- und Versicherungswesen – Bank sowie Versicherung

6. NIS-2 Richtlinie vs. CER Gesetz: Gemeinsamkeiten und Unterschiede

Gemeinsamkeiten:

1. Zielsetzung: Beide Regelungen zielen darauf ab, die Cybersicherheit in Europa und Deutschland zu verbessern, insbesondere für kritische Infrastrukturen.

2. Sicherheitsanforderungen: Sowohl die NIS-2 Richtlinie als auch das CER-Gesetz enthalten strenge Sicherheitsmaßnahmen, die von den betroffenen Unternehmen umgesetzt werden müssen.

3. Meldepflichten: Beide Vorgaben verlangen eine detaillierte und zeitnahe Meldung von Sicherheitsvorfällen, um schnelle Reaktionen zu ermöglichen.

4. Aufsicht: Behörden erhalten erweiterte Befugnisse zur Überwachung und Durchsetzung der Sicherheitsvorgaben.

Unterschiede:

1. Anwendungsbereich:

– NIS-2 Richtlinie: Diese europäische Richtlinie hat einen breiteren Anwendungsbereich und umfasst mehr Sektoren und Unternehmen, darunter Energie, Transport, Gesundheitswesen und digitale Dienste.

– CER-Gesetz: Dieses deutsche Gesetz setzt die Vorgaben der NIS-2 Richtlinie auf nationaler Ebene um und spezifiziert die Maßnahmen für deutsche Unternehmen und Behörden.

2. Umsetzung:

– NIS-2 Richtlinie: Richtlinie der Europäischen Union, die alle Mitgliedstaaten zur Umsetzung verpflichten. Sie dient als übergeordneter Rahmen für nationale Gesetze.

– CER-Gesetz: Nationales Gesetz, das die NIS-2 Richtlinie in Deutschland konkretisiert und an nationale Besonderheiten anpasst. Es legt spezifische Anforderungen und Verfahren fest, die in Deutschland gelten.

3. Spezifische Regelungen:

– NIS-2 Richtlinie: Beinhaltet einen allgemeinen Rahmen für Cybersicherheitsmaßnahmen, der in allen EU-Mitgliedstaaten gilt.

– CER-Gesetz: Enthält spezifische Bestimmungen für die Implementierung der NIS-2 Richtlinie in Deutschland, einschließlich detaillierter Vorgaben für das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die Einführung eines zentralen Koordinators (CISO Bund).

7. Was sind die Hauptziele der neuen NIS-2 Richtlinie

- Erweiterung des Anwendungsbereichs: Inklusion von mehr Sektoren und Unternehmen, um eine breitere Abdeckung der Cybersicherheitsanforderungen zu gewährleisten.

- Erhöhung der Sicherheitsanforderungen: Einführung strengerer Sicherheitsmaßnahmen und Managementsysteme für Netz- und Informationssicherheit.

- Verbesserung der Meldepflichten: Implementierung detaillierter und zeitnaher Berichtspflichten für Sicherheitsvorfälle.

- Stärkung der Aufsicht: Erweiterte Befugnisse für nationale Behörden zur Überwachung und Durchsetzung der Cybersicherheitsvorgaben.

- Förderung der Zusammenarbeit: Verbesserung der Kooperation und Koordination zwischen Mitgliedstaaten und relevanten Akteuren im Bereich der Cybersicherheit.

8. Welche Maßnahmen werden von Unternehmen erwartet, um die Anforderungen der NIS-2 Richtlinie zu erfüllen?

Um die Anforderungen der NIS-2 Richtlinie zu erfüllen, müssen Unternehmen eine Reihe detaillierter Maßnahmen ergreifen:

1. Risikomanagement:

Unternehmen müssen regelmäßig Risikoanalysen und Bewertungen durchführen, um potenzielle Bedrohungen und Schwachstellen zu identifizieren. Außerdem spricht sich die Richtlinie für eine Implementierung eines kontinuierlichen Prozesses zur Bewertung und Minderung von Risiken aus.

2. Sicherheitsmaßnahmen:

Des Weiteren müssen die Unternehmen ihre Zugangskontrollen sowie die Sicherheitsrichtlinie regelmäßig überprüfen . Ebenso wichtig ist die Einführung technischer Maßnahmen, wie Verschlüsselung.

3. Vorfallsmanagement:

Die neue NIS-2 Richtlinie implementiert die Entwicklung von Verfahren zur Erkennung, Meldung sowie Bewältigung von Sicherheitsvorfällen. Darunter fällt auch nachfolgende dreistufige Meldesystem. Ein Notfallplan, der die schnelle Reaktion auf Sicherheitsvorfälle ermöglicht und Schäden minimiert, wird ebenfalls Pflicht.

4. Meldepflichten:

Wie aus dem Vorfallsmanagement hervorgeht, ist die Einrichtung eines dreistufigen Meldesystems (Erstmeldung, Aktualisierung und Abschlussbericht) nach in Krafttretung der neuen NIS-2 Richtlinie verpflichtend. Das dreistufige Meldesystem ermöglicht es, Sicherheitsvorfälle zeitnah und effizient ohne bürokratische Hürden zu melden. Darunter fällt auch die Sicherstellung, dass alle relevanten Informationen zu den Sicherheitsvorfällen zeitnah an die zuständigen Behörden weitergeleitet werden.

5. Kontinuierliche Überwachung:

Um eine kontinuierliche Überwachung und die Erkennung von Bedrohungen in Netz,- und Informationssystemen zu ermöglichen, ist eine Implementierung von Systemen und Prozessen erforderlich. Ebenso wichtig ist die Protokollierung und Analyse von Netzwerkaktivitäten.

6. Mitarbeiterschulung:

Um weitere Risiken auszuschließen, sind regelmäßige Schulungen und Sensibilisierungsprogramme für Mitarbeitende, um das Bewusstsein für Cybersicherheitsrisiken zu erhöhen, zu empfehlen.

7. Kooperation:

Die Kooperation mit nationalen und europäischen Behörden sowie relevanten Stakeholdern, um Informationen über Bedrohungen und Sicherheitsvorfälle auszutauschen, wird in Zukunft bedeutsamer.

Diese Maßnahmen sind darauf ausgelegt, die Cybersicherheit zu verbessern und die Resilienz kritischer Infrastrukturen zu stärken, um einen sicheren und stabilen Betrieb zu gewährleisten.

Häufig gestellte Fragen

Drohen Sanktionen bei Nichteinhaltung der NIS-2 Richtlinie?

Ja, es drohen Sanktionen, um sicherzustellen, dass Unternehmen die Cybersicherheitsvorgaben ernst nehmen und entsprechende Maßnahmen ergreifen. Folgenden Sanktionen sind möglich: Geldstrafen, Verwaltungsmaßnahmen, Geschäftsbeschränkungen sowie Haftungsrisiken.

Was sind die Hauptziele der NIS-2 Richtlinie? Alles auf einen Blick

Die Erweiterung der bereits vorherrschenden NIS-2 Richtlinie und damit einhergehend die Erweiterung des Anwendungsbereichs. Die Erhöhung der Sicherheitsanforderungen durch strengere Sicherheitsmaßnahmen und Managementsysteme für Netz- und Informationssicherheit. Des Weiteren implementiert die neue NIS-2 Richtlinie eine Verbesserung der Meldepflicht durch ein dreistufiges Meldesystem. Eine Zusammenarbeit zwischen den Mitgliedsstaaten der EU sowie der nationalen Behörden wird verpflichtend.

Ist mein Sektor von der neuen NIS-2 Richtlinie betroffen?

Folgende kritischen Sektoren (KRITIS) sind betroffen: Energie, Ernährung, Finanz- und Versicherungswesen, Informationstechnik und Telekommunikation, Gesundheit, Medien und Kultur, Siedlungsabfallentsorgung, Staat und Verwaltung, Transport und Verkehr sowie Wasser.

Jetzt downloaden

Verstehen Sie die entscheidende Rolle der Zeiterfassung in der modernen Arbeitswelt und wie Sie diese zu Ihrem Vorteil nutzen können, in unserem umfangreichen Whitepaper.

Warnhinweise zu Inhalten

Die Inhalte dieses Beitrags wurden mit größtmöglichster Sorgfalt erstellt, dennoch übernimmt der Inhaber dieser Website keine Gewähr für Richtigkeit und Aktualität der bereitgestellten Informationen. Die Nutzung dieser Inhalte erfolgt auf eigene Gefahr.